- Stalkerware — Википедия

- Шпионские приложения для телефонов

- Как проверить Android на шпионские программы

- Надежное удаление шпионского ПО на iOS

В отдельных случаях приложения-шпионы скрывают все следы своей деятельности. После установки они удаляют инсталляционный файл и подчищают историю браузера, удаляя в ней веб-страницы, связанные с распространением программы. Следующие фрагменты кода иллюстрируют, как это реализовано в программе шпионажа FreeAndroidSpy:. Этот запрос ищет в истории браузера конкретные веб-страницы, которые используются для загрузки инсталлятора FreeAndroidSpy.

Итак, коммерческие программы-шпионы завоевали определенную популярность, некоторые из них даже стали частью различных схем распространения. Они могут называться по-разному и распространяться с разных веб-сайтов, но при этом фактически быть одной и той же программой. Это важный момент, который относится ко многим представителям stalkerware.

Существуют даже специальные предложения, позволяющие третьим лицам покупать франшизы и распространять продукты под собственными брендами. Вот пример такого продукта, который называется iSpyoo:. Мы обнаружили несколько образцов iSpyoo, которые по сути идентичны. Вот два примера из тех, что мы проанализировали: Copy9 8acfff56cf2a83fed и TheTruthSpy afed0f96cb4bb7a32c1.

Stalkerware — Википедия

Однако в ходе дальнейшего анализа между образцами обнаруживается различие — единственное, но принципиальное. В контексте одного и того же кода в них прописаны разные адреса командных серверов:. Таким образом, технически эти два образца представляют собой одно и тоже приложение для шпионажа, но они поставляются как разные продукты; у каждого из них есть собственное название и веб-сайт, своя маркетинговая стратегия и свой командный сервер. Итак, у таких продуктов одна и та же серверная часть, и это решающий момент.

Если злоумышленник найдет пригодную для эксплуатации уязвимость на командном сервере одного продукта, то под угрозу утечки данных попадают все другие продукты с аналогичной серверной частью.

Шпионские приложения для телефонов

В результате взлома в чужие руки попали фотографии, SMS-сообщения, беседы в WhatsApp, записи звонков и истории браузеров с устройств тысяч пользователей. Это подводит нас к еще одному важному моменту, который касается многих шпионских программ. Они не только нарушают конфиденциальность пользователя, но еще и хранят огромное количество личных данных при низком уровне безопасности и высоком риске утечки этих данных. Как уже упоминалось выше, stalkerware впервые привлекли наше внимание в г. Тогда мы обнаружили, что у многих коммерческих шпионов есть значительные проблемы с защитой данных.

Как проверить Android на шпионские программы

В частности, мы нашли критическую уязвимость в сервисе SpyMaster Pro:. Из-за ошибки в конфигурации командного сервера, любой человек мог получить полный доступ к данным, собранным у пользователей. И хотя на данный момент ошибка исправлена, неудивительно, что вскоре после этого хакеры заинтересовались и стали проводить атаки на подобные сервисы. За последние 12 месяцев стало понятно, что уязвимости данных существуют во множестве stalkerware. Например, из приложения MSpy утекли миллионы конфиденциальных записей, и уже не в первый раз. Также запомнился случай с сервисом Mobile Spy разработчика Retina-X, который был взломан сначала в г.

Причем слитые данные были предоставлены журналу Motherboard, в том числе перехваченные SMS-сообщения, из которых было видно, что программа по крайней мере в некоторых случаях использовалась для шпионажа без ведома жертв.

- Шпионские программы - Все публикации.

- Никогда нельзя узнать, что именно установлено на устройстве.

- Моя девушка шпиона меня.

В целом, среди десяти самых популярных семейств программ шпионажа мы обнаружили пять, у которых было плохо с защитой данных или которые были частью историй с утечками значительных объемов личных данных. Описанные случаи со взломами произошли неспроста — они начинаются с проблем безопасности в инфраструктуре stalkerware. К сожалению, по нашей статистике, существует множество командных серверов, содержащих критические уязвимости, эксплуатируя которые злоумышленники могут получить доступ к конфиденциальной информации пользователей. Кроме критической уязвимости, о которой мы рассказывали в нашей прошлой публикации , мы также проанализировали русскоязычный продукт Talklog.

Это давно устаревшая версия. Новейшая версия phpMyAdmin, обнаруженная в нашем последнем исследовании — 4. Простой поиск в базе Offensive Security Exploit Database выдает несколько эксплойтов, при помощи которых можно нанести ущерб командному серверу или даже захватить над ним контроль:.

Как видно на скриншоте, его версия — 1. Согласно базе данных эксплойтов, она также уязвима к удаленному выполнению кода:. Даже этот беглый анализ без серьезного тестирования на проникновение раскрывает серьезные проблемы безопасности на сервере шпионского приложения, которые могут эксплуатироваться злоумышленниками, в результате привести к утечкам конфиденциальной информации всех жертв приложения. Еще одна черта многих шпионских приложений — это их неясное происхождение. В большинстве случаев, оно далеко не прозрачно: непонятно, откуда они взялись, кто за ними стоит, кто разрабатывает такие программы и как к ним применяется законодательство.

Рассмотрим это на примере приложения MobileTool. Этот номер также упоминается в объявлении о продаже дома в Бресте, размещенном на белорусском сайте торговли недвижимостью:. Любопытный факт: на веб-странице этого приложения на сайте 4pda. Еще одно шпионское приложение подозрительного происхождения — Spy Phone App. Оно зарегистрировано в кипрской деревушке Перволия, что рядом с Ларнакой. Это район по сути является офшором: для зарегистрированных там компаний там действуют особые законы, которые защищают конфиденциальность личности, требования к финансовой отчетности довольно мягкие, а налоги низкие.

Во время нашего исследования мы наблюдали различные техники самозащиты и скрытия, реализованные в приложениях некоторые из них мы описали выше. Рассмотрим один довольно примечательный метод, реализованный в шпионском приложении Reptilicus. При первом запуске эта программа сканирует все установленные приложения и проверяет их по жестко заданному списку внутри себя:.

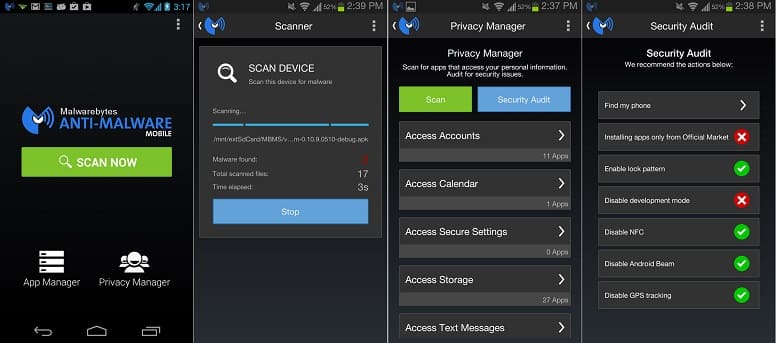

Как видим, в этом списке содержатся названия десятков мобильных антивирусных решений, которые могут детектировать и удалять приложения-шпионы, поскольку последние регистрируются как зловредные приложения. Например, согласно VirusTotal, этот образец Reptilicus распознается двадцатью антивирусами из 59 представленных на сервисе:.

Если Reptilicus находит установленное на устройстве защитное решение из этого списка, пользователю будет показано специальное сообщение с просьбой удалить продукт или добавить Reptilicus в исключения. Еще одна заметная черта почти всех приложений-шпионов — это руководство по установке, которое нарушает множество политик безопасности. Больше всего удивило нас то, что эти программы так легко найти в сети — они очень агрессивно продвигаются и распространяются.

Забудьте о форумах в Darkweb и подпольных рынках; разработчики этих приложений выстроили свою собственную экономическую среду.

Надежное удаление шпионского ПО на iOS

У некоторых производителей есть даже свои аккаунты в Twitter и блоги, которые регулярно обновляются и, судя по всему, поддерживаются специальным менеджером по социальным медиа. Продолжают распространяться самые возмутительные программы, в т. FlexiSpy, который многие считают катастрофой в отношении безопасности данных. В ходе исследования мы нашли аккуратно поддерживаемый блог производителя, в котором были представлены обновления ПО и новые функции, доступ к которым мог получить каждый, а также их аккаунт в Twitter.

Более того, некоторые производители stalkerware действуют настолько открыто, что даже предлагают поставить покупателю новый телефон с уже предустановленной программой для шпионажа — специально для тех, кто затрудняется вручную установить приложение из-за нехватки технических навыков. Таким образом у производителей появляется еще и возможность собирать информацию, насколько технически грамотны их покупатели.

Это относится и к приложению Reptilicus; на официальном сайте производителя написано, что компания предлагает не только предустановленную шпионскую программу, но и телефон с уже установленным бэкдором.

- Установите проверенный антивирус на свой смартфон.

- Телефон слушать Стаси;

- Шпионские программы - Все публикации.

Если у Вас возникли трудности, или Вам просто некогда этим заниматься — мы сами все сделаем и вышлем Вам телефон с установленной программой. Поскольку вся эта индустрия коммерческого шпионского ПО развивается год за годом, она породила внутреннюю конкуренцию в нерегулируемой экономической среде. Вот, например, блогпост о шпионской программе iSpyoo, опубликованный ее конкурентом Mspy:.

У компаний также есть свой механизм по созданию фальшивых отзывов. Вот, например, отзывы на программу Hoverwatch:. Текущая версия не проверялась. Stalkerware: средства повседневного шпионажа. Что такое stalkerware? Дата обращения: 5 августа Дата обращения: 8 августа Категории : Spyware Информационная безопасность. Скрытые категории: Википедия:Статьи с некорректным использованием шаблонов:Cite web не указан язык Википедия:Неавторитетный источник с августа Википедия:Статьи с утверждениями, основанными на неавторитетном источнике.