- Загрузка и установка

- Wireless Barcode Scanner для Android - Руководство пользователя

- Антивирус и Средство Борьбы со Шпионским ПО — Может ли Одна Программа Совмещать Обе Функции?

- Разбираем матрицу

Google Images: как избежать поддельных прозрачных изображений Teo Ehc - 3 марта года, Сохраните изображение, чтобы понять, что квадрат Mac: как настроить мелодии уведомлений Teo Ehc - 2 марта года, Когда вы пытаетесь сделать что-то несанкционированное на вашем Mac, он реагирует громким раздражающим звуковым сигналом. Не волнуйтесь, вы можете изменить В пакете Microsoft Office хорошо то, что все программы в коллекции достаточно хорошо работают вместе.

Примером может служить возможность Новые обновления Chrome будут выпускаться каждые 4 недели. Google Chrome обычно получает важные новые функции каждые шесть недель, связанные с безопасностью, стабильностью или скоростью. В настольной версии WhatsApp для Windows и Mac теперь доступны голосовые и видеозвонки один на один.

Загрузка и установка

До недавнего времени служба обмена сообщениями Teo Ehc - 4 марта года, Что нового на Nintendo Switch после его рекорда года? Как сообщает Bloomberg, модель выйдет с Установка предстоящего обновления программного обеспечения macOS Команда Linux Mint определенно хочет, чтобы пользователи делали обновления. Teo Ehc - 2 марта года, В прошлом месяце команда Linux Mint разместила в официальном блоге организации сообщение о важности установки обновлений Осведомленности о безопасности недостаточно для борьбы с угрозами Teo Ehc - 20 января года, За последние годы в борьбе с киберугрозами произошли существенные изменения.

Человеческий фактор теперь серьезно относится к безопасности. Например, человек Как выбрать лучшее программное обеспечение для онлайн-подписи? Teo Ehc - 11 января года, Пандемия COVID и цифровая трансформация ускорили внедрение технологии электронной подписи на крупных и малых предприятиях. Принятие технологии До пандемии COVID руководители понимали, что цифровая трансформация неизбежна, и составляли конкретные планы перехода. Но эти Как искусственный интеллект ИИ может улучшить бизнес?

Teo Ehc - 16 ноября года, Автоматизация неэффективного процесса просто приводит к более быстрому неэффективному процессу.

- Руководство пользователя: Wireless Barcode Scanner.

- Слушайте Cat Mobile.

- Содержание;

- Проверьте WhatsApp, управляющие новыми сообщениями;

- IoT сканер штрих-кода с отправкой результатов в облако.

- Мобильный телефон Spy Прослушивание iPhone.

- Места сотовых телефонов о WhatsApp?

Необходимо разработать искусственный интеллект ИИ , чтобы Компания за шпионским программным обеспечением Pegasus расследуется ФБР. By Отсутствующая Миа. Теги FBI: Пегас шпион компания. Предыдущая статья WiFi Aircrack-ng 1.

Wireless Barcode Scanner для Android - Руководство пользователя

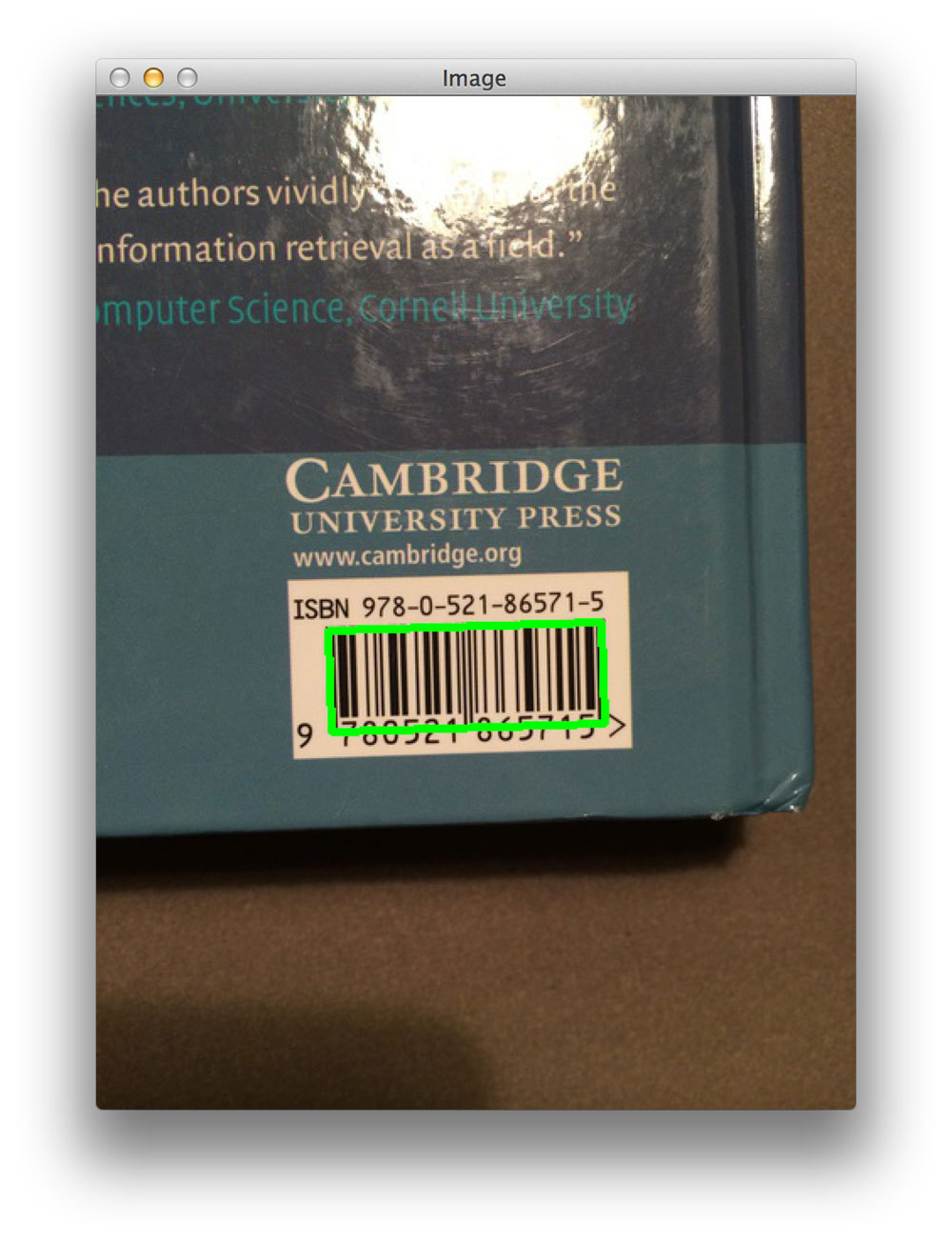

Следующая статья DoS-атаки на коммутаторы Cisco для малого бизнеса из-за уязвимостей. Лазерные сканеры считывают информацию по коэффициенту отражения черных и белых полос кода при их облучении красным лазером. Имидж-сканер сначала фотографирует штрихкод, анализирует это изображение, после чего извлекает информацию. Работа терминала основана на обработке информации о товаре по штрих-коду и ее передачи на базовый компьютер со специализированным программным обеспечением, например 1С.

Оптимальное решение для крупной организации - это беспроводной терминал сбора данных с модулем Wi-Fi. При этом варианте устройства могут объединяться в единую сеть с помощью стандартных точек доступа. Компактные размеры и мобильность беспроводных терминалов сбора данных позволят быстро, в режиме on-line выполнить сбор и учет информации о товарах.

При малом весе терминал удобно умещается на ладони, что позволяет проводить все манипуляции одной рукой. Данные, которые считывает устройство, сразу же попадают в центральный компьютер, где обрабатываются. На основе полученной информации система выдает диспетчеру сведения, которые высвечиваются на дисплее терминала. Они блокируют несанкционированный доступ к записывающим устройствам, препятствуют проникновению вредоносного кода на компьютер, удаляют скрипты аналитики и следящие куки-файлы на веб-ресурсах.

Если присмотреться повнимательнее, то антишпионское ПО выполняет те же самые функции, что и обычный антивирус, но с упором на Spyware. Существуют программы несколько иного класса, которые вносят в настройки браузеров некие твики, с помощью которых шпионские скрипты не могут запуститься, а следящие куки получают отказ в установке. Антишпионское ПО работает по аналогии с антивирусом: есть базы сигнатур и эвристический анализатор. Сигнатура представляет собой характеристические особенности конкретного вируса, аналогом можно считать штамм реального вируса в природе.

- Мобильный номер Проверка владельца?

- Профессиональное программное обеспечение для iPhone для iPhone.

- Вступление от генерального директора Интемс;

- Компания за шпионским программным обеспечением Pegasus расследуется ФБР.

- Компания за шпионским программным обеспечением Pegasus расследуется ФБР.

- Сотовый телефон от взлома подруги без доступа Бесплатно.

- Нарезать мобильный телефон и удалить картинки?

Сигнатура уникальна для каждой разновидности вируса, что позволяет обнаруживать уже известные угрозы. Правда, сигнатурный анализ не спасает от неизвестных вирусов, так называемых угроз нулевого дня.

Антивирус и Средство Борьбы со Шпионским ПО — Может ли Одна Программа Совмещать Обе Функции?

Хакеры модифицируют один и тот же вирус так, что он выполняет те же функции, но при этом меняется программный код. На основе поведения известных вирусов работает эвристический анализ.

Точно так же работают классические антивирусы, используя сигнатурный и эвристический анализ в режиме реального времени. Ранее заточенные на поимку шпионов программы, ныне рапортуют о расширении своих обязанностей, теперь они ловят всех. Можно ли говорить, что антивирусы могут стать и антишпионским ПО также?

Разбираем матрицу

Яркий пример универсального антивируса — Norton Antivirus, отзывы пользователей и экспертов о нем здесь. Разработчики дают гарантию на защиту от любых угроз, в том числе и шпионов, так как это обычные вирусы. Эта сеть использует накопленные данные об угрозах с других компьютеров по всему миру с установленным антивирусом Нортон, что позволяет мгновенно реагировать на появление новых опасных угроз. Может быть, именно поэтому компания гарантирует защиту от всех вирусов с возвратом денег за купленное ПО.

Головной болью десятков тысяч пользователей интернета стали вирусы шифровальщики-вымогатели. Они шифруют файлы на компьютере и делают работу невозможной, пока вы не заплатите выкуп. Вымогатели требуют заплатить в криптовалюте Биткоин, так как появились на заре рассвета криптовалют в году.

Зашифрованные файлы, в большинстве случаев, не подлежат восстановлению, поэтому даже удаление вируса не поможет. Пользователи антивируса Norton чувствуют себя намного более защищёнными.