- Можно ли взломать Айфон? | Яблык

- Можно ли взломать Айфон?

- Что означает «взломать» iPhone?

- Как взломать iPhone. Разбираем по шагам все варианты доступа к данным устройств с iOS

ФБР настаивает, что бэкап не был активирован, однако верить им нет никаких оснований. Безопасность — это удобно? Представим ситуацию.

Можно ли взломать Айфон? | Яблык

Ты активировал двухфакторную аутентификацию. Поехал в отпуск. Старый iPhone он же доверенное устройство, он же носитель SIM-карты с доверенным телефонным номером, на который можно получить СМС c кодом пропал. Ты приходишь в Apple Store, покупаешь новый iPhone и пытаешься его активировать. Вводишь Apple ID, потом пароль Дальнейшее будет зависеть от того, какой именно вид двухфакторной аутентификации был использован: старый two-step verification 2SV или новый two-factor authentication 2FA. В первом случае тебе придется использовать код восстановления доступа Recovery Key , который ты, конечно же, сохранил в безопасном месте.

Во втором — пройти процедуру восстановления доступа через автоматизированный сервис Apple, причем процедура может занять до нескольких дней. Или можно подождать, пока ты вернешься домой и восстановишь SIM-карту с заветным доверенным номером для получения кода через СМС. В целом же складывается так, что безопасность требует жертв. Впрочем, пресловутым кинозвездам подобная ситуация вряд ли доставит затруднения, ведь новую SIM-карту с собственным телефонным номером в США можно получить и активировать за минуты буквально на каждом углу.

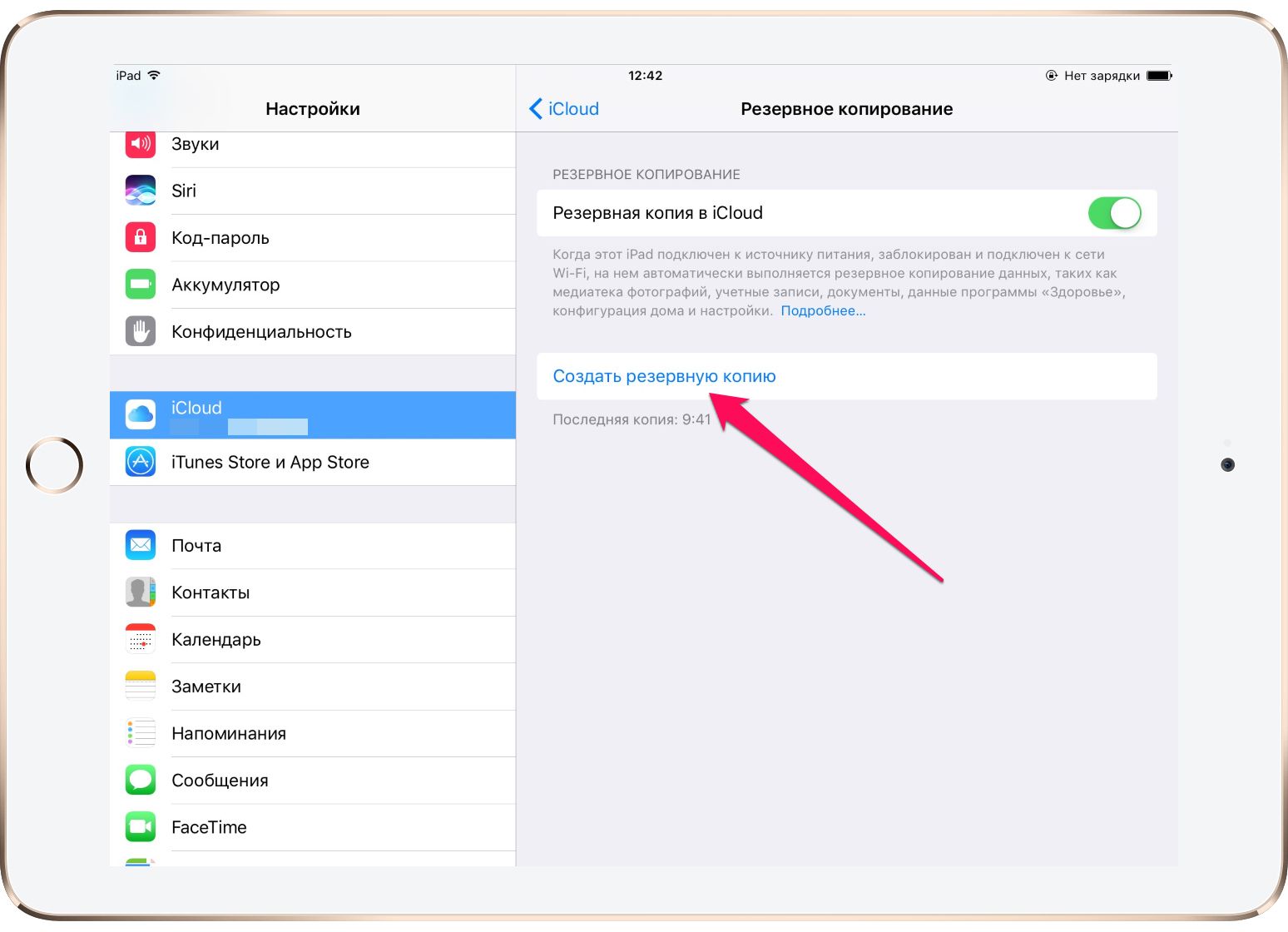

Таким образом, с точки зрения Apple проблема решена. Как мы выяснили, облачные резервные копии, несомненно, удобны, но не обязательно безопасны. И если вопрос безопасности перевешивает удобство использования, но резервную копию данных иметь все-таки хочется, то можно воспользоваться альтернативным методом резервного копирования непосредственно на компьютер через iTunes. Можно сделать так, чтобы резервная копия создавалась автоматически каждый раз, когда iPhone или iPad подключается к компьютеру. Да, это не так удобно, как облачное копирование, зато гораздо более безопасно.

Можно ли взломать Айфон?

Или нет? Давай посмотрим. Обрати внимание на скриншот выше. Видишь настройку Encrypt iPhone backup?

- COM Facebook с мобильным телефоном;

- Удобное сравнение цен на факультету.

- Приложение для шпиона на камеру сотовой связи для.

- Мобильный номер Tracker Application iPhone 11 Pro;

- Читать WhatsApp iPhone Jailbreak!

- WhatsApp Android Blue Hook.

- Mobile Spy без установки приложения на другой мобильный телефон.

Если активировать эту настройку и указать пароль кстати, он никак не связан с кодом блокировки устройства и паролем от Apple ID , то все вновь создаваемые резервные копии будут шифроваться с использованием этого пароля. Более того, если ты его забудешь, то сбросить или изменить его будет невозможно без полного сброса устройства при этом восстановить его из зашифрованной резервной копии ты не сможешь, не указав правильный пароль.

С технической точки зрения шифрование в iOS реализовано образцово-показательно. Вся информация шифруется непосредственно в самом устройстве, а наружу выдается уже зашифрованный поток данных. На месте iTunes могла бы быть любая другая программа, при этом данные все равно остались бы зашифрованными в одной из следующих статей мы рассмотрим этот момент подробнее.

Что ж, получается, с шифрованием все хорошо? Можно установить пароль и забыть о проблемах с безопасностью? Есть два момента, которые мешают расслабиться и получать удовольствие. Первый: пароль можно попробовать взломать. Второй момент, вступающий в некоторое противоречие со здравым смыслом: если резервная копия зашифрована паролем, то почти все данные из keychain а это твои пароли от учетных записей и веб-сайтов, данные утилит Health, HomeKit и многие другие будут также зашифрованы тем же паролем.

С одной стороны, это позволяет восстановить резервную копию на новое устройство и автоматически получить доступ ко всем сохраненным паролям и учетным записям. С другой — если пароль от резервной копии удастся взломать, то все эти данные станут доступны злоумышленнику.

А если пароль не указывать? Тогда данные приложений, фотографии и прочая информация зашифрованы не будут. А вот данные из keychain, наоборот, окажутся зашифрованы стойким аппаратным ключом, взломать который на данном этапе развития технологий не представляется возможным. Правда, штатными средствами восстановить данные из keychain можно будет только на то же самое устройство, с которого они были скопированы. Что, опять?! Действительно, и на этот замок есть свой ключ, однако достать его очень и очень трудно и далеко не всегда возможно. Скажем только, что ключ этот назовем его securityd можно извлечь только из устройств, не оснащенных системой безопасности Secure Enclave, и только в том случае, если на устройство установлен джейлбрейк.

Короче говоря, извлечь securityd для расшифровки keychain из не защищенной паролем резервной копии можно на iPhone 5c и более старых, iPad mini но даже не mini 2 и оригинальных iPad 1—4, основанных на битных процессорах. Теперь ты знаешь, какие варианты резервного копирования существуют, и в курсе потенциальных проблем, в том числе с безопасностью. Значит ли это, что от резервных копий стоит отказаться? С нашей точки зрения — нет. Сэкономленное время и удобство перевешивают; бэкапам — быть!

Оптимальной стратегией, с нашей точки зрения, будет активировать облачные резервные копии и позволить системе регулярно сохранять данные.

- Вы можете прочитать WhatsApp от партнера на мобильном телефоне;

- Места для iPhone не работают.

- Как взламывают iCloud. Разбираемся в системах резервного копирования iPhone и iPad.

- Оставьте свой мобильный телефон бесплатно;

- Взломать iPhone можно с помощью лишь одной уязвимости?

- Взломали аккаунт Apple ID.

- В iPhone введены данные Apple ID предыдущего владельца?

А чтобы не оказаться в один момент у разбитого корыта, стоит время от времени хотя бы раз в месяц создавать и локальные копии данных через iTunes, причем с достаточно длинным, но легко запоминаемым и трудно угадываемым паролем. А если включать двухфакторную аутентификацию 2SV или 2FA, то в первом случае бережно хранить хоть с паспортом вместе Recovery Key, во втором — как минимум привязать к учетной записи кредитку что делают далеко не все. Для пользователя iCloud — это просто и удобно.

Что означает «взломать» iPhone?

А как он устроен изнутри и как можно добраться до облачных данных? Ты можешь установить iCloud for Windows или зайти в облако с iPhone или iPad. Можешь просмотреть список резервных копий и увидеть их размер. На том всё. Скачать резервную копию ты не сможешь, для этого просто нет готового механизма. Чтобы скачать собственный бэкап, придется хорошо поработать и разобраться, как организованы хранение и защита данных. Сами файлы разбиты на отдельные блоки chunks , которые распределены между двумя независимыми облачными провайдерами — Amazon S3 и Microsoft Azure.

Что интересно, в последнее время мы наблюдаем эпизодическое использование и третьего облачного провайдера, которым стал А вот российские облачные провайдеры, такие как Злостные нарушители, однако! На серверах Apple формируются запросы в облачные хранилища Amazon и Microsoft для каждого блока. Ключи шифрования при этом генерируются для каждого блока chunk по отдельности. Извлечь и расшифровать резервную копию данных из iCloud можно и вручную. Приведем последовательность действий. С ее помощью он обошел технологию ASLR, призванную усложнить эксплуатацию некоторых типов уязвимостей.

ASLR предусматривает изменение расположения в адресном пространстве процесса важных структур данных образов исполняемого файла, подгружаемых библиотек, кучи и стека. Подпишитесь на получение последних материалов по безопасности от SecurityLab. Главная Новости. Взломать iPhone можно с помощью лишь одной уязвимости. Баги в софте могут влиять на судьбы заключенных в тюрьмах, недобросовестные полицейские находят слабые места в копирайт-защите соцсетей.

Поделиться новостью:. Закрытая экосистема Apple — отличное укрытие для элитных хакеров. Более того, через веб-интерфейс iCloud можно активировать функцию Find My iPhone и на карте отслеживать перемещения жертвы в случае, если она носит свой смартфон с собой. С помощью сайта iCloud можно выгружать все данные, которые синхронизируются в облаке: фото, видео, историю браузера, телефонные звонки, переписки и так далее.

Справиться со вторым способом должна будет активация двухфакторной авторизации. При ней кроме логина и пароля злоумышленникам также нужно будет ввести специальный код, полученный по SMS или по электронной почте. Однако эксперты считают, что и ее будет недостаточно: по их мнению, требование приложить палец к сканеру отпечатков Touch ID было бы гораздо надежнее. Кроме того, исследователи заявили, что Apple следует сделать шифрование самих бэкапов более серьезным.

Способ первый: сложный При этой методике исследователи добывают образ вашего смартфона, который автоматически сохраняется на iCloud и позволяет восстановить в случае необходимости все данные за считаные минуты. Источник: Digger.

Как взломать iPhone. Разбираем по шагам все варианты доступа к данным устройств с iOS

Следующий материал:. Спасибо макдиггер за заботу, но зачем мне это знать? Чтобы не возникало вопросов, откуда в инете твои голые фотки.